Интеграция формальной верификации в экосистемы программно-аппаратного обеспечения и искусственного интеллекта (2025–2026)

Исторически формальная верификация, представляющая собой математически строгое доказательство корректности алгоритмов и систем, рассматривалась индустрией как ресурсоемкая, академическая ниша, применимая исключительно к критически важным элементам инфраструктуры, таким как микроядра операционных систем, аэрокосмические контроллеры и низкоуровневая криптография.1 Классическим примером этого подхода является процесс верификации микроядра seL4, завершенный в 2009 году. Для математического доказательства корректности 8 700 строк кода на языке C потребовалось 20 человеко-лет и создание 200 000 строк кода на языке доказательств Isabelle, что в пересчете составило половину рабочего дня высококвалифицированного инженера на каждую строку финальной реализации.1 Долгое время экономический консенсус заключался в том, что для подавляющего большинства коммерческих программных продуктов ожидаемая стоимость потенциальных ошибок значительно ниже затрат на применение методов строгого доказательства.1 Традиционная индустрия предпочитала полагаться на методы симуляции, модульное тестирование, конвейеры непрерывной интеграции (CI/CD) и последующий анализ инцидентов.2

Однако к 2025–2026 годам этот баланс подвергся радикальному пересмотру вследствие экспоненциального внедрения больших языковых моделей (LLM) в процессы разработки программного обеспечения. По данным корпораций Google и Microsoft, от 25% до 30% всего нового кода в их экосистемах в настоящее время генерируется искусственным интеллектом, а к 2030 году прогнозируется, что эта доля достигнет 95%.3 Этот масштабный сдвиг привел к феномену, который эксперты обозначают как «программный шлак» (workslop) — массивы сгенерированного кода, который выглядит синтаксически корректно, но содержит скрытые уязвимости, требующие кропотливого ручного исправления.3 В качестве примера беспрецедентной скорости генерации можно привести эксперимент компании Anthropic, в ходе которого параллельные ИИ-агенты за две недели и с бюджетом менее 20 000 долларов США создали компилятор языка C объемом 100 000 строк кода, способный загружать ядро Linux и компилировать такие системы, как PostgreSQL и Redis.3

Несмотря на эти впечатляющие темпы синтеза программного обеспечения, инструменты генерации не способны математически доказать корректность своего вывода.3 По мере того как объем генерируемого кода растет, человеческое внимание рассеивается; инженеры все чаще принимают результаты работы ИИ без детального анализа изменений.3 Это создает беспрецедентные риски безопасности. Как показал исторический пример уязвимости Heartbleed в криптографической библиотеке OpenSSL, единственная ошибка, допущенная человеком и пропущенная в ходе ручного ревью на протяжении двух лет, способна скомпрометировать коммуникации миллионов пользователей и нанести многомиллионный ущерб.3 В условиях, когда искусственный интеллект генерирует код в тысячу раз быстрее человека, традиционные методы защиты, такие как ручное ревью и ограниченное тестирование, становятся неэффективными.3 Эта диспропорция сделала внедрение инструментов формальной верификации не просто академическим интересом, а вопросом выживания для критической инфраструктуры.2

Государственные регулирующие органы и агентства национальной безопасности также признали критичность сложившейся ситуации. Агентство по кибербезопасности и защите инфраструктуры США (CISA) в партнерстве с DARPA, Агентством национальной безопасности (NSA) и Управлением заместителя министра обороны по исследованиям и разработкам (OUSD R&E) опубликовало стратегический отчет «Closing the Software Understanding Gap».5 В этом документе подчеркивается, что современные технологии создания программного обеспечения значительно опережают способность человека их понимать и контролировать, что ведет к образованию масштабного пробела в безопасности критической инфраструктуры США, охватывающей энергетику, коммуникации и водоснабжение.5 CISA призывает к скорейшему внедрению математически строгих методов верификации как для унаследованных (legacy), так и для будущих систем, в том числе основанных на искусственном интеллекте.5 В рамках стратегии «Secure by Design» технологические компании обязаны перенести ответственность за безопасность с конечного потребителя на этап архитектурного проектирования продукта.6 Это включает в себя обязательное использование многофакторной аутентификации (MFA), механизмов единого входа (SSO), строгих стандартов логирования и изоляции сред разработки программного обеспечения, а также применение формальных методов оценки безопасности оборудования и кода еще до их выхода на рынок.6 Инициативы CISA поддерживаются и на уровне Министерства обороны США, которое внедряет практики «Secure Cyber Resilient Engineering» (SCRE) и стандарты NIST SSDF.8

Эволюция аппаратных архитектур: Изоляция, криптография и микроядра

Достижения формальной верификации наиболее наглядно проявляются на уровне разработки полупроводниковых чипов и встроенных систем безопасности. Индустриальные лидеры перешли от концепции реагирования на угрозы к математическому доказательству отсутствия уязвимостей на аппаратном уровне.

Корпорация Intel в своем отчете «2026 Intel Platform Security Report» заявила о 80-процентном снижении количества критических уязвимостей (security escapes) в продуктах, разработанных после 2019 года.10 Этот беспрецедентный результат был достигнут благодаря интеграции методов формальной верификации непосредственно в жизненный цикл разработки кремния (Silicon Lifecycle).11 Инженеры по формальной верификации процессоров в Intel используют алгоритмы проверки моделей (model checking) и проверки эквивалентности (equivalence checking) для создания исчерпывающих абстрактных моделей микроархитектур IP и систем на кристалле (SoC).13 Эти методы позволяют доказать корректность аппаратных функций, выявить скрытые состояния гонки или мертвые блокировки, а также внедрить надежные методы контроля за соблюдением политик безопасности на уровне регистров.13 Подобная кремниевая безопасность является фундаментом для развития технологий конфиденциальных вычислений (Confidential Computing), защиты рабочих нагрузок искусственного интеллекта и подготовки инфраструктуры к постквантовым угрозам.10

Параллельно корпорация Apple внедрила концепцию строгой изоляции через архитектуру Secure Enclave, которая присутствует во всех современных устройствах на базе Apple Silicon, включая iPhone, Mac и Apple Vision Pro.15 Secure Enclave представляет собой выделенную безопасную подсистему, работающую независимо от основного процессора приложений.16 Она включает в себя собственный загрузочный ROM для создания аппаратного корня доверия, выделенный криптографический движок AES и защищенную память, что позволяет сохранять конфиденциальность пользовательских данных (включая биометрические профили и пароли) даже в случае полной компрометации основного ядра операционной системы.16 Вычислительной основой Secure Enclave является сопроцессор (Secure Enclave Processor), который управляется специализированной операционной системой на базе модифицированного микроядра L4.16 Изоляция выполнения на отдельном ядре предотвращает целый класс атак по побочным каналам, основанных на совместном использовании кэша между легитимными и вредоносными процессами.16 Криптографическая привязка аппаратных компонентов (например, модулей камеры или датчиков Face ID) к логической плате через Secure Enclave означает, что любое несанкционированное изменение оборудования приводит к ошибкам аутентификации и отключению компонента, что неоднократно становилось предметом дискуссий в сообществах по ремонту техники.18 Доверие к таким системам подкрепляется сертификацией по стандартам Common Criteria и FIPS 140-3 17, а формальные модели аппаратных анклавов и физической защиты памяти (PMP) активно исследуются с использованием инструментов, таких как UCLID5.19

Продолжается стремительное развитие открытого формально верифицированного микроядра seL4. В версиях 15.0.0 и Microkit 2.2.0, выпущенных в 2026 году, были внедрены функции планирования доменов, а также добавлена нативная поддержка языка Rust в пользовательском пространстве через инструментарий rust-sel4 версии 4.0.0.20 Микроядро, содержащее всего около 12 000 строк верифицированного кода на C, остается непревзойденным эталоном производительности и безопасности для встраиваемых систем.22 Важным стратегическим направлением 2025–2026 годов стало портирование seL4 на архитектуру RISC-V.22 Интеграция математически доказанного микроядра с открытой и гибкой архитектурой набора команд RISC-V открывает путь к созданию «доверенных ПК для искусственного интеллекта» (Trusted AI PCs), позволяя выполнять ресурсоемкие задачи, такие как локальный запуск больших языковых моделей, в строго изолированных и безопасных программных контейнерах.23

Инвестиции в программную защиту инфраструктуры не ограничиваются микроядрами. Масштабная инициатива Project Everest, инициированная Microsoft Research совместно с INRIA и Университетом Карнеги-Меллона, продемонстрировала жизнеспособность замены хрупких сетевых протоколов на их формально верифицированные аналоги.24 Задачей проекта было создание верифицированной программной инфраструктуры для всей экосистемы HTTPS, включая протоколы TLS и базовые криптографические алгоритмы.25 В отличие от нишевых исследовательских инициатив, программные артефакты Project Everest разработаны как готовые к интеграции (drop-in) компоненты, способные функционировать внутри ядра Windows, гипервизора Hyper-V, ядра Linux и веб-браузера Firefox.26 Основная часть кода была реализована и доказана на языке F*, а ключевым достижением стала библиотека EverCrypt — высокопроизводительный кроссплатформенный поставщик криптографии, код которого доказанно не содержит ошибок арифметики, проблем безопасности памяти и устойчив к атакам по времени (timing attacks).24 Кроме того, методы разделения состояний (State Separating Proofs), разработанные в рамках проекта, позволили осуществить механическую верификацию логики формирования ключей протокола TLS 1.3 на языке Rust, что дало старт таким инициативам, как Verus и Aeneas.26 Аналогичные усилия предпринимаются Amazon Web Services в рамках инициативы Automated Reasoning, где использование систем доказательств теорем на базе Isabelle/HOL позволило формально верифицировать безопасность облачного гипервизора Nitro Isolation Engine, а также доказать корректность авторизационных политик в языке Cedar.28

Архитектурные прорывы SMT-солверов и систем интерактивного доказательства

Трансформация инфраструктуры SMT-решателей

Эффективность формальной верификации аппаратуры и кода критически зависит от производительности систем автоматического доказательства, или SMT-солверов (Satisfiability Modulo Theories). В 2025 году ландшафт высокопроизводительных SMT-движков, который ранее делили между собой инструменты вроде Z3, cvc5, MathSAT и Yices2, пополнился системой Bitwuzla.29 Разработанный как эволюционное продолжение солвера Boolector, который доминировал в бескванторных теориях битовых векторов (QF_BV), Bitwuzla предлагает переосмысленную модульную архитектуру.29

Bitwuzla обеспечивает полную поддержку кванторных и бескванторных теорий битовых векторов фиксированного размера, массивов, вычислений с плавающей запятой (QF_BVFP) и неинтерпретируемых функций.29 В контексте промышленного применения — например, при обнаружении недостижимого (мертвого) кода во встроенных C-системах автомобильной электроники с использованием алгоритма IC3 — конфигурации Bitwuzla демонстрируют превосходство в скорости и охвате над традиционными лидерами, такими как Z3 и cvc5, конкурируя напрямую с MathSAT.31 Технологическое преимущество достигается за счет внедрения методов семантического исключения констант, расщепления интервалов и улучшенного синтеза лемм.31 В частности, система Bitwuzla использует схему уточнения абстракций, управляемую синтезом лемм на основе абдуктивного вывода, что позволяет ей эффективно справляться с доказательствами, требующими использования ресурсоемких битовых операций (таких как умножение или деление по модулю), исключая необходимость полного битового развертывания (bit-blasting).32

Параллельно разрабатываются методы оптимизации кэширования для инструментов символьного и конколического выполнения. Метод под названием «Cache-a-lot» расширяет возможности повторного использования результатов невыполнимости (unsat cores) при многократных вызовах SMT-солверов. За счет систематического перебора подстановок переменных эта техника повышает уровень переиспользования unsat-ядер до 74% (по сравнению с 41% у предыдущих систем, таких как Utopia), что существенно сокращает вычислительные издержки при масштабном анализе программного обеспечения.33

Переход к языку Lean 4 в промышленной среде

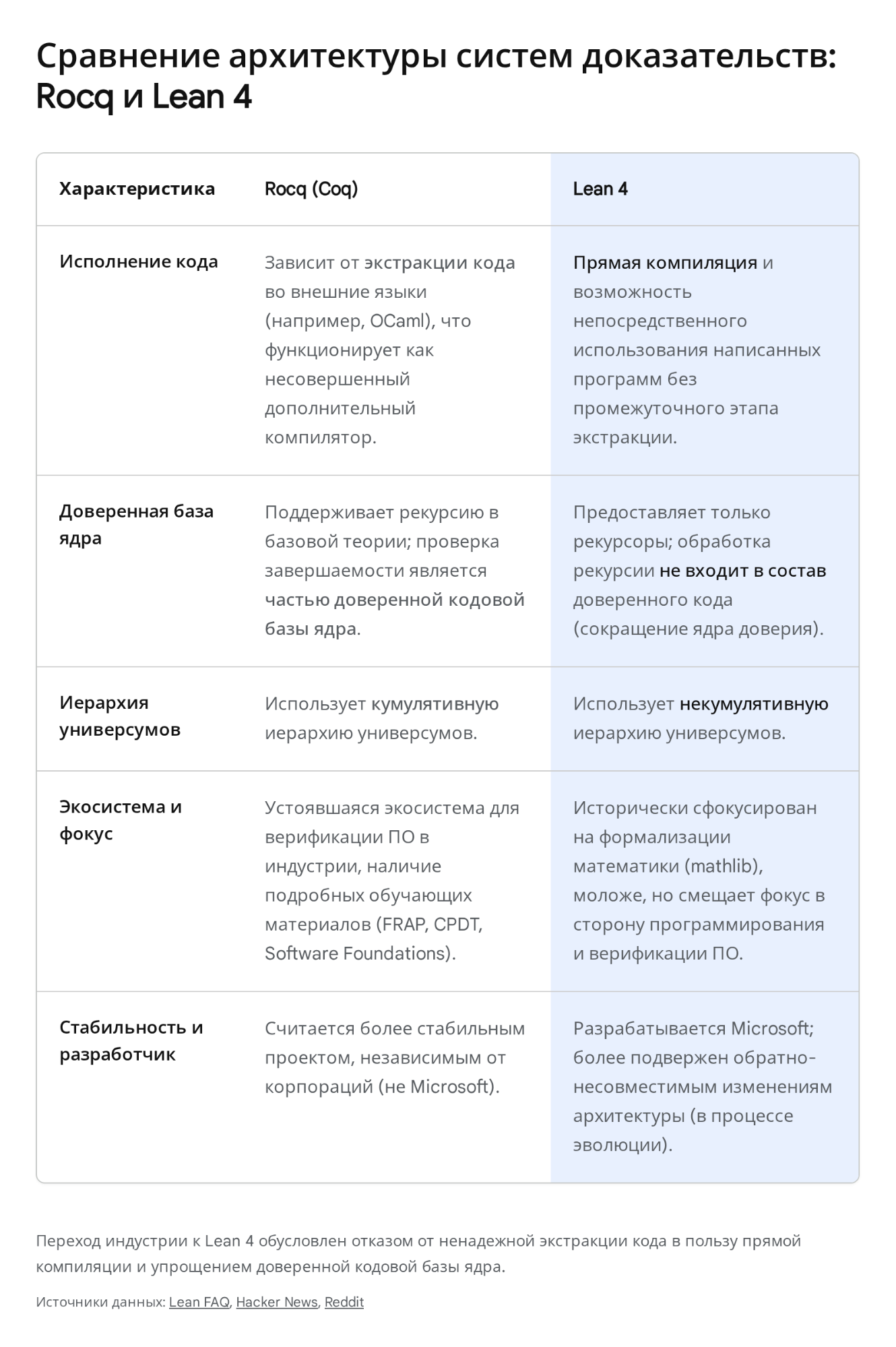

На уровне языков спецификаций и систем интерактивного доказательства теорем (Proof Assistants) в индустрии программного обеспечения произошел масштабный парадигмальный сдвиг. На протяжении многих лет система Coq (недавно переименованная в Rocq) оставалась стандартом в академической среде и применялась для верификации сложных систем, чему способствовала обширная литература, включая учебный курс Software Foundations.34 Однако к началу 2026 года доминирующей технологией как в математическом сообществе, так и в индустрии стал язык Lean 4.34

Обе системы основаны на строгом математическом аппарате зависимых типов (Исчисление индуктивных конструкций), однако архитектурные различия между ними предопределили победу Lean.34 В то время как Rocq использует кумулятивную иерархию универсумов и включает обработку рекурсии непосредственно в доверенную базу ядра (Trusted Code Base), Lean базируется на некумулятивной иерархии, использует дефинициальную нерелевантность доказательств и выносит проверку рекурсии за пределы ядра, полагаясь исключительно на базовые рекурсоры.34 Это минимизирует вероятность критических ошибок в самом ядре доказательства.

Самым важным преимуществом Lean 4, определившим его промышленное принятие, стала его экосистема. Исторически Coq требовал так называемого процесса экстракции — трансляции формально доказанного кода в языки программирования общего назначения (такие как OCaml или Haskell), что вносило дополнительный уровень неопределенности из-за возможных ошибок компилятора промежуточного языка.35 Lean 4, напротив, спроектирован как полноценный язык программирования, компилируемый напрямую в машинный код через язык C.35 Это позволяет инженерам использовать единую семантическую среду как для написания высокопроизводительного программного обеспечения, так и для доказательства его свойств, исключая потери при трансляции.35 Обширная математическая библиотека (mathlib) и развитие новой образовательной литературы (например, «The Hitchhiker’s Guide to Logical Verification») ускорили процесс адаптации инженеров к новому синтаксису.35 Промышленная применимость Lean 4 подтверждается активной поддержкой корпораций: в рамках программы акселерации AWS Generative AI Accelerator и совместной с Meta программы Llama Startup Program (предлагающей до 200 000 долларов в виде облачных кредитов), стартапы активно разрабатывают продукты, использующие ИИ для автоматизированного написания кода и формальных доказательств на языке Lean.38

Нейросетевые пруверы: Симбиоз искусственного интеллекта и формальной логики

Проблема галлюцинаций в языковых моделях

Интеграция больших языковых моделей (LLM) в процессы обеспечения безопасности столкнулась с фундаментальной проблемой искусственного интеллекта — галлюцинациями. Языковые модели, такие как GPT-4, Gemini или Claude, функционируют на основе статистического предсказания следующего токена, анализируя вероятностные паттерны в огромных массивах обучающих данных.41 Они лишены эпистемологического понимания истины и не могут отличить факт от правдоподобного вымысла.43 Галлюцинации могут возникать из-за противоречий в обучающей выборке, устаревшей информации или внутренних алгоритмических ограничений моделей.44

В контексте юриспруденции или публичной информации галлюцинации приводят к генерации несуществующих прецедентов, что требует длительного ручного исправления и вредит доверию пользователей.42 Однако в сфере разработки программного обеспечения и кибербезопасности последствия могут быть катастрофическими. Сгенерированный код может содержать уязвимости нулевого дня или неверно имплементировать криптографические алгоритмы, причем ИИ будет с высокой степенью уверенности заявлять о безопасности решения.43 Попытки смягчить проблему с помощью систем дополненной генерации с поиском (RAG) или системных промптов не устраняют саму вероятностную природу ошибок.44 Единственным надежным механизмом сдерживания галлюцинаций ИИ при генерации кода является интеграция LLM с инструментами формальной верификации (статическими анализаторами, SMT-солверами и системами доказательства теорем), формирующими архитектуру с нулевым доверием (Zero Trust) к первичному выводу модели.4 Так, применение гибридного конвейера проверки, комбинирующего символьное выполнение, статический анализ и ИИ, повышает успешность выявления уязвимостей до 91,7% (на 17,5% выше, чем при использовании только статического анализа), сохраняя задержку обработки на уровне около 12 секунд, что приемлемо для современных CI/CD процессов.4

DeepSeek-Prover-V2: Преодоление разрыва между интуицией и строгостью

Значительным прорывом 2025 года в области автоматизированного рассуждения стала разработка открытой модели DeepSeek-Prover-V2, специально спроектированной для машинного доказательства теорем в среде Lean 4.52 Модель, насчитывающая 671 миллиард параметров и использующая архитектуру смеси экспертов (Mixture-of-Experts), демонстрирует передовые результаты, недостижимые ранее для систем ИИ.53 Обладая расширенным контекстным окном (до 128K токенов для старшей версии), она способна обрабатывать крайне объемные математические выкладки со скоростью вывода 35 токенов в секунду и задержкой всего 1,2 секунды.52

Технологическое превосходство DeepSeek-Prover-V2 обусловлено инновационным многоэтапным конвейером рекурсивного поиска доказательств (Recursive Subgoal Decomposition), который соединяет гибкость неформального рассуждения с математической строгостью Lean 4.54 Процесс функционирует следующим образом:

Крупная языковая модель (DeepSeek-V3) анализирует сложную математическую проблему, изложенную на естественном языке, и формирует высокоуровневый неформальный набросок доказательства (chain-of-thought).54

Данный набросок синхронно транслируется в формальные конструкции Lean 4. При этом сложные промежуточные шаги (леммы), которые модель пока не может доказать напрямую, заменяются специальными заглушками sorry, поддерживаемыми синтаксисом Lean.54

Затем в работу вступает более компактная и специализированная модель (например, версия с 7 миллиардами параметров), перед которой ставится задача рекурсивно доказать каждую изолированную подцель (заглушку sorry), что существенно снижает вычислительную нагрузку.54

После разрешения всех подцелей полные фрагменты формального кода на Lean 4 синтезируются вместе с оригинальными неформальными рассуждениями. Эти синтезированные данные служат стартовой площадкой (cold-start data) для масштабного этапа обучения с подкреплением (Reinforcement Learning), где модель обучается на бинарных сигналах от компилятора Lean (доказательство верно/неверно).54

Результаты применения этой архитектуры установили новые стандарты в отрасли. На бенчмарке MiniF2F-test модель достигла беспрецедентного коэффициента прохождения 88,9% (превзойдя GPT-4 с его 75,2%, Claude с 71% и Gemini с 68%).52 В сложном наборе данных PutnamBench модель успешно решила 49 из 658 университетских математических задач, значительно опередив конкурирующие системы (Geodel-Prover 7B и Kimina-Prover 72B).52 Для более глубокого тестирования исследователи также представили набор ProverBench, содержащий 325 формализованных проблем, включая задачи престижных школьных олимпиад AIME 2024–2025 годов; DeepSeek-Prover-V2 формально доказала 6 из 15 выбранных задач AIME.52

Для наглядного сравнения производительности ведущих моделей в задачах математического рассуждения и формального доказательства представлена следующая аналитическая таблица.

Модель ИИ | Бенчмарк MiniF2F-test (Точность, %) | Результат на PutnamBench | Ключевое преимущество | Вычислительные особенности / Архитектура |

|---|---|---|---|---|

DeepSeek-Prover-V2 | 88,9% | 49 из 658 решено | Лучшая в классе формального доказательства теорем | 671B MoE, конвейер рекурсивного поиска (sorry-заглушки) |

GPT-4 | 75,2% | Данные ограничены | Выдающаяся адаптивность к Zero-Shot промптам | Закрытая архитектура, высокая стоимость вывода |

Claude 3.7 Sonnet | 71,0% | ~40 из 658 решено | Отличная интеграция с внешними верификаторами | Интеграция с ESBMC для киберфизических систем |

Gemini 2.5 Flash | ~60,0% | Данные ограничены | Мультимодальность и интеграция в экосистему | Легковесная модель с низкими задержками |

Qwen3-235B | ~80,0% | Конкурентно на AIME | Высокая результативность на неформальных задачах | Выше скорость вывода, но слабее в формальном Lean-коде |

(Данные агрегированы на основе 52)

Автономный математический ИИ: Успех системы Aristotle

Эволюция нейросетевых пруверов достигла кульминации с появлением системы Aristotle, разработанной ИИ-стартапом Harmonic.57 Ключевым доказательством ее возможностей стало успешное и автономное решение математической проблемы Эрдеша №1026 в декабре 2025 года.58 Данная историческая задача, впервые сформулированная выдающимся математиком Полом Эрдешем в 1975 году, касалась поиска оптимальных границ для сумм монотонных подпоследовательностей.61 Долгое время задача оставалась нерешенной отчасти из-за ее первоначальной неоднозначности и пропущенной Эрдешем ключевой гипотезы.58

Aristotle, интегрирующий поиск доказательств в среде Lean 4 с блоком неформального рассуждения и встроенным геометрическим решателем, смог не только проанализировать существующую математическую литературу, но и выявить недостающие условия задачи.57 Система автономно сформулировала ослабленный, но математически корректный вариант гипотезы и сгенерировала полное формальное доказательство за несколько часов.58 Как отметил лауреат Филдсовской премии Теренс Тао, участвовавший в анализе результатов, ИИ не просто извлек факты из базы данных, а предложил «креативное и элегантное обобщение» старой работы 1959 года, выступая в роли полноценного исследователя, а не просто инструмента поиска.60 Способность искусственного интеллекта не только выявлять закономерности, но и автоматически устранять мелкие логические пробелы в процессе компиляции кода в Lean открывает новые горизонты для автоматизации научных открытий.59

Интеллект на основе энергии (EBM): Альтернатива трансформерам

Несмотря на очевидные успехи LLM, фундаментальные сомнения в способности авторегрессионных моделей к подлинному логическому планированию остаются. Возглавляет оппозицию традиционным трансформерам Ян Лекун (Yann LeCun), бывший главный научный сотрудник Meta по ИИ.2 В начале 2026 года стартап Logical Intelligence, соучредителем и главой исследовательского совета которого стал Лекун, привлек беспрецедентный посевной раунд инвестиций в размере 1 миллиарда долларов США при оценке в 3,5 миллиарда.2

Стартап разрабатывает системы логического вывода на основе энергетических моделей (Energy-Based Models, EBM), полностью отказываясь от механизма предсказания следующего токена.2 В основе модели Kona 1.0 лежит принцип минимизации энергии: вместо вероятностного угадывания архитектура EBM оценивает заданные математические или логические ограничения системы как многомерный энергетический ландшафт.66 Обучение и вывод (inference) заключаются в поиске состояния с наименьшей энергией, которое математически соответствует доказуемо корректному коду.66

Такой подход идеально подходит для задач кибербезопасности и разработки критической инфраструктуры, где требуется абсолютное отсутствие галлюцинаций.68 Как заявляют создатели, модель Kona способна распознавать собственные логические ошибки в ходе рассуждения и корректировать их до выдачи результата.67 Однако критики отмечают существенные вычислительные барьеры. Согласно соответствию Карри — Говарда, изоморфизм между программами и математическими доказательствами указывает на то, что пространство состояний дискретной логики изобилует разрывами (бесконечными скачками).66 Банальная ошибка, известная как «off-by-one» (ошибка на единицу), не просто плавно повышает «энергию» градиента функции, она полностью разрушает доказательство.66 Индустрии еще предстоит выяснить, сможет ли инфраструктура Logical Intelligence преодолеть вычислительные трудности отображения жесткой, недифференцируемой формальной логики на непрерывные градиенты EBM на этапе массовой эксплуатации.66

Безопасность децентрализованных финансов (DeFi) и смарт-контрактов

В то время как корпоративный сектор защищает облачную инфраструктуру и кремниевые архитектуры, сектор блокчейн-технологий столкнулся с экзистенциальным кризисом безопасности на программном уровне. К 2025–2026 годам децентрализованные финансы (DeFi) эволюционировали от спекулятивного феномена к базовой инфраструктуре глобального финансового рынка.71 К октябрю 2025 года общая заблокированная стоимость (Total Value Locked, TVL) в протоколах DeFi превысила 100 миллиардов долларов США.72 Опрос институциональных инвесторов показал, что 59% организаций планируют направить более 5% своих активов под управлением (AUM) в цифровые экосистемы.71 Приток столь масштабного капитала превратил любые уязвимости в смарт-контрактах в системную угрозу, способную дестабилизировать целые рынки.71

Фундаментальная проблема DeFi заключается в том, что традиционные методы аудита кода, сфокусированные на выявлении синтаксических ошибок или известных паттернов уязвимостей (таких как классические атаки повторного входа — reentrancy), более не обеспечивают достаточной защиты.71 Разрушительные взломы в период 2024–2026 годов происходили преимущественно из-за так называемых уязвимостей бизнес-логики (Business Logic Vulnerabilities). Это ошибки, при которых программный код контракта исполняется технически безупречно, однако его финансовое или экономическое поведение кардинально отклоняется от задуманного механизма из-за непредвиденных взаимодействий (композируемости) различных децентрализованных протоколов.71

Специфика уязвимостей бизнес-логики заключается в том, что протокольная логика смарт-контрактов часто неразрывно переплетена с низкоуровневыми деталями виртуальной машины Ethereum (EVM) или других сред исполнения, что крайне затрудняет точный анализ экономических стимулов и потенциальных стратегий злоумышленников.72

Для понимания масштаба проблемы достаточно взглянуть на статистику финансовых потерь и классификацию ключевых векторов атак, зафиксированных в обновленном стандарте безопасности OWASP Smart Contract Top 10 (2026).73

Вектор атаки (OWASP 2026) | Описание механизма эксплуатации | Объем финансовых потерь |

|---|---|---|

Манипуляция ценовыми оракулами (Price Oracle Manipulation) | Злоумышленник использует флэш-кредиты (беззалоговые займы внутри одной транзакции) для мгновенного искажения цен активов на неликвидных DEX, провоцируя ложные ликвидации кредитных позиций.74 | 8,8 млрд USD (в течение 2025 года) 71 |

Эксплойты кроссчейн-мостов (Cross-Chain Bridge Exploits) | Перехват или подделка сообщений валидации между различными блокчейнами, что приводит к неправомерному выпуску активов без их реального обеспечения на другой стороне.74 | > 3 млрд USD (совокупно с 2021 года) 74 |

Уязвимости контроля доступа (Access Control Flaws) | Некорректная настройка прав доступа, позволяющая сторонним адресам вызывать привилегированные функции администрирования или обновления протокола.74 | 59% всех инцидентов (в 2025 году) 74 |

Ошибки логики смарт-контрактов (Business Logic Vulnerabilities) | Отсутствие строгих математических инвариантов. Злоумышленник использует легитимные функции протокола в непредсказуемой последовательности для вывода средств.71 | 63,8 млн USD (в 2024 году) 71 |

(Данные консолидированы на основе отчетов 71)

В ответ на эти беспрецедентные угрозы индустрия Web3-разработки стала активно внедрять гибридные методологии верификации.72 Настоятельно рекомендуется использовать инструменты формального доказательства для оценки структурных и экономических свойств протоколов.72 Эффективная стратегия безопасности подразумевает строгую кодификацию инвариантов системы. Например, математическое условие «общая эмиссия токенов (totalSupply) никогда не может превысить установленный лимит» должно быть описано как формальное свойство, которое проверяется SMT-солвером для всех возможных состояний транзакций до момента развертывания (деплоя) кода в основной сети.75

Стратегия внедрения: Преодоление корпоративных барьеров

Несмотря на очевидные преимущества в области качества и безопасности (как в разработке микрочипов, так и в создании программного обеспечения или смарт-контрактов), широкое внедрение методов формальной верификации в корпоративных средах сопряжено с серьезными управленческими и методологическими трудностями.76 Главной ошибкой менеджмента является попытка использовать формальную верификацию как прямую замену традиционному симуляционному тестированию (Simulation-based verification) без изменения процессов разработки.77

Симуляция и формальная верификация базируются на совершенно различных парадигмах. Симуляция проверяет функциональность системы эмпирически — путем подачи набора входных стимулов и наблюдения за выходными данными, что неизбежно оставляет «слепые зоны» в виде редких краевых случаев (corner cases).76 Формальная верификация, напротив, математически доказывает истинность заданных свойств для всех потенциально достижимых состояний системы.76 Если попытаться формально верифицировать плохо спроектированный или чрезмерно громоздкий блок кода без предварительной абстракции, процесс доказательства неизбежно зайдет в тупик из-за нехватки вычислительных ресурсов — явления, известного как «взрыв пространства состояний» (state-space explosion).77 Подобные проблемы масштабируемости особенно актуальны при попытках верификации квантовых цепей, где количество кубитов и сложность архитектуры растут экспоненциально, делая наивную симуляцию абсолютно невозможной и требуя применения таких методов, как абстрактная интерпретация, проверка моделей (model checking) и барьерные сертификаты.78

Чтобы избежать стагнации проектов и необоснованных затрат на инфраструктуру, эксперты в области автоматизации проектирования электронных устройств (EDA) разработали поэтапную стратегию, получившую название «The Formal Pathway».79 Данная методология призвана помочь инженерам по верификации (Design Verification engineers), не имеющим докторских степеней в области математической логики, интегрировать формальные методы в повседневную работу без нарушения графиков выпуска продуктов.1

Методология разделена на три последовательных этапа 79:

- Фокус на высокоэффективных задачах с низкими затратами (Low-effort, high-impact). На начальном этапе инженеры используют автоматизированные инструменты (такие как линтеры) для проведения базовых проверок статического кода. Применяются методы анализа недостижимого кода (Unreachability, UNR), проверка связности блоков (Connectivity), верификация политик управления энергопотреблением (Low Power checks) и использование готовых библиотек утверждений (Assertion IPs, AIP).79 Эти задачи решаются быстро и приносят немедленную пользу, выявляя грубые архитектурные ошибки.

- Промежуточный формальный анализ (Intermediate Formal). По мере роста компетенции команды начинают решать более сложные задачи интеграции. Сюда входит формальная верификация регистров управления и статуса (CSR), анализ безопасности данных при их передаче между доменами с различными тактовыми частотами или доменами сброса (CDC/RDC analysis), а также написание специфических свойств для критических узлов безопасности и надежности продукта.79

- Продвинутый уровень (Advanced Formal). Интеграция математически ресурсоемких процессов, таких как полная формальная верификация свойств (Formal Property Verification, FPV), последовательная проверка функциональной эквивалентности различных версий дизайна (Sequential Equivalence Checking) и исчерпывающий анализ путей передачи данных (Datapath verification).79 На этом этапе программные продукты (такие как VC Formal от Synopsys) используют возможности искусственного интеллекта для автоматического синтеза математических утверждений (assertions) непосредственно из текстовых спецификаций инженеров, что радикально снижает кривую обучения.79

В конечном итоге экономическая эффективность формальной верификации выражается не в поиске всех скрытых уязвимостей на финальном этапе тестирования, а в возможности раннего утверждения дизайна (signoff tool) отдельных архитектурных блоков, что позволяет существенно сократить объемы и сроки традиционных симуляций.80

Заключение

Анализ развития технологий в 2025–2026 годах свидетельствует о том, что индустрия программного и аппаратного обеспечения подошла к критическому рубежу. Способность искусственного интеллекта молниеносно генерировать гигантские массивы программного кода разрушила историческую парадигму безопасности, опиравшуюся на ручной аудит и эвристическое тестирование. Это вынуждает передовые корпорации, финансовые институты DeFi и государственные агентства (CISA) переходить на методологии математически доказанной надежности.

Ключевыми технологическими драйверами этого перехода выступают оптимизированные SMT-солверы (Bitwuzla), современные системы интерактивного доказательства теорем (победа Lean 4 над устаревшими решениями) и внедрение строгих криптографических изоляторов на аппаратном уровне (Apple Secure Enclave, seL4). Однако наибольший потенциал кроется в гибридизации формальных методов и языковых моделей: нейросетевые пруверы, такие как DeepSeek-Prover-V2 и Harmonic Aristotle, демонстрируют способность автономно решать сложнейшие математические задачи, преодолевая проблему галлюцинаций. Формальная верификация окончательно трансформировалась из узкоспециализированной академической дисциплины в базовый технологический стандарт, без которого невозможно гарантировать безопасность цифровой инфраструктуры будущего.

Источники

Prediction: AI will make formal verification go mainstream — Martin Kleppmann, дата последнего обращения: мая 5, 2026, https://martin.kleppmann.com/2025/12/08/ai-formal-verification.html

Are we about to see the mainstreaming of Formal Verification? The paradigm shift from «generating» code to «proving» it. — Reddit, дата последнего обращения: мая 5, 2026, https://www.reddit.com/r/ExperiencedDevs/comments/1s3ib35/are_we_about_to_see_the_mainstreaming_of_formal/

When AI Writes the World’s Software, Who Verifies It? — Leonardo de Moura, дата последнего обращения: мая 5, 2026, https://leodemoura.github.io/blog/2026-2-28-when-ai-writes-the-worlds-software-who-verifies-it/

Formal Verification for AI-Assisted Code Changes in Regulated Environments — Computer Fraud and Security, дата последнего обращения: мая 5, 2026, https://computerfraudsecurity.com/index.php/journal/article/download/793/544/1528

CISA Calls For Action to Close the Software Understanding Gap | CISA, дата последнего обращения: мая 5, 2026, https://www.cisa.gov/news-events/news/cisa-calls-action-close-software-understanding-gap

Secure by Design — CISA, дата последнего обращения: мая 5, 2026, https://www.cisa.gov/securebydesign

CISA Cybersecurity Strategic Plan, дата последнего обращения: мая 5, 2026, https://www.cisa.gov/cybersecurity-strategic-plan

CISA Releases New Sector Specific Goals for IT and Product Design, дата последнего обращения: мая 5, 2026, https://www.cisa.gov/news-events/news/cisa-releases-new-sector-specific-goals-it-and-product-design

AFCEA International — SECURE BY DESIGN—NEXT STEPS, дата последнего обращения: мая 5, 2026, https://www.afcea.org/signal/resources/content/AFCEA_International_AFCEA_Cyber_Committee_White_Paper_Secure_By_Design_Next_Steps.pdf

Security Innovation for Business Networks | Intel®, дата последнего обращения: мая 5, 2026, https://www.intel.com/content/www/us/en/security/overview.html

Advancing silicon security through Formal Verification | Chips & Salsa | Intel — YouTube, дата последнего обращения: мая 5, 2026, https://www.youtube.com/watch?v=q8OsRu4H8lo

2026 Intel® Platform Security Report, дата последнего обращения: мая 5, 2026, https://www.intel.com/content/www/us/en/content-details/915022/2026-intel-platform-security-report.html

CPU Formal Verification Engineer — Intel, дата последнего обращения: мая 5, 2026, https://intel.wd1.myworkdayjobs.com/en-US/External/job/CPU-Formal-Verification-Engineer_JR0282970

2026 Intel® Platform Security Report, дата последнего обращения: мая 5, 2026, https://www.intel.com/content/www/us/en/content-details/915147/2026-intel-product-security-report.html

Secure Enclave Processor security certifications — Apple Support, дата последнего обращения: мая 5, 2026, https://support.apple.com/guide/certifications/secure-enclave-processor-security-apc3a7433eb89/web

The Secure Enclave — Apple Support, дата последнего обращения: мая 5, 2026, https://support.apple.com/guide/security/the-secure-enclave-sec59b0b31ff/web

Intro to Apple security assurance, дата последнего обращения: мая 5, 2026, https://support.apple.com/en-mn/guide/certifications/apc3cea61877b/web

Apple kept shifting blame on a Secure Enclave issue, denied AppleCare+, reopened case after complaint – AppleCare+ is not the guarantee people think it is : r/iphone — Reddit, дата последнего обращения: мая 5, 2026, https://www.reddit.com/r/iphone/comments/1r6b842/apple_kept_shifting_blame_on_a_secure_enclave/

Abstracting Architectures: Two Techniques in Formal Hardware Security Verification — EECS, дата последнего обращения: мая 5, 2026, https://www2.eecs.berkeley.edu/Pubs/TechRpts/2025/EECS-2025-169.pdf

The seL4 Microkernel | seL4, дата последнего обращения: мая 5, 2026, https://sel4.systems/

seL4 News, дата последнего обращения: мая 5, 2026, https://sel4.systems/news/

The seL4 microkernel | TS — Trustworthy Systems, дата последнего обращения: мая 5, 2026, https://trustworthy.systems/projects/seL4/

seL4 on RISC-V: Toward a Secure and High-Performance AI Platform — DeepComputing, дата последнего обращения: мая 5, 2026, https://deepcomputing.io/sel4-on-risc-v-toward-a-secure-and-high-performance-ai-platform/

Project Everest — Microsoft Research: Tools, дата последнего обращения: мая 5, 2026, https://www.microsoft.com/en-us/research/project/project-everest-verified-secure-implementations-https-ecosystem/tools/

Project Everest — Microsoft Research, дата последнего обращения: мая 5, 2026, https://www.microsoft.com/en-us/research/project/project-everest-verified-secure-implementations-https-ecosystem/

Project Everest, дата последнего обращения: мая 5, 2026, https://project-everest.github.io/

Project Everest: Perspectives from Developing Industrial-Grade High …, дата последнего обращения: мая 5, 2026, https://www.microsoft.com/en-us/research/publication/project-everest-perspectives-from-developing-industrial-grade-high-assurance-software/

Formal verification — Amazon Science, дата последнего обращения: мая 5, 2026, https://www.amazon.science/tag/formal-verification

Bitwuzla ⋆ — Stanford Computer Science, дата последнего обращения: мая 5, 2026, https://cs.stanford.edu/~niemetz/publications/2023/NiemetzP-CAV23.pdf

(PDF) Bitwuzla — ResearchGate, дата последнего обращения: мая 5, 2026, https://www.researchgate.net/publication/372433563_Bitwuzla

Dead-Code Detection with IC3 using SMT-LIBv2 Solvers — Uni Freiburg, дата последнего обращения: мая 5, 2026, https://abs.informatik.uni-freiburg.de/papers/2025/MSSS_2025.pdf

Challenges in State-of-the-Art Bit-Precise Reasoning, дата последнего обращения: мая 5, 2026, https://cs.stanford.edu/~niemetz/talks/Niemetz-invited-SLMath25.pdf

Cache-a-lot: Pushing the Limits of Unsatisfiable Core Reuse in SMT-Based Program Analysis — arXiv, дата последнего обращения: мая 5, 2026, https://arxiv.org/html/2504.07642v1

Frequently Asked Questions — Lean Lang, дата последнего обращения: мая 5, 2026, https://lean-lang.org/faq/

As someone who’s never messed with a theorem prover but would like to, would it … — Hacker News, дата последнего обращения: мая 5, 2026, https://news.ycombinator.com/item?id=34462983

What is the status of Software Foundations ports to Lean 4, and what is the canonical alternative? — Proof Assistants Stack Exchange, дата последнего обращения: мая 5, 2026, https://proofassistants.stackexchange.com/questions/5349/what-is-the-status-of-software-foundations-ports-to-lean-4-and-what-is-the-cano

Coq vs Lean — What are your opinions? : r/math — Reddit, дата последнего обращения: мая 5, 2026, https://www.reddit.com/r/math/comments/vmzuot/coq_vs_lean_what_are_your_opinions/

The 2025 AWS Generative AI Accelerator: 40 startups shooting for the stars, дата последнего обращения: мая 5, 2026, https://aws.amazon.com/startups/learn/the-2025-aws-generative-ai-accelerator-40-startups-shooting-for-the-stars-?lang=en-US

AWS and Meta Team Up to Accelerate AI Innovation — Amazon Press, дата последнего обращения: мая 5, 2026, https://press.aboutamazon.com/aws/2025/7/aws-and-meta-team-up-to-accelerate-ai-innovation

Joining forces with AWS on a new program to help startups build with Llama — Meta AI, дата последнего обращения: мая 5, 2026, https://ai.meta.com/blog/aws-program-startups-build-with-llama/

Vulnerability Detection: From Formal Verification to Large Language Models and Hybrid Approaches: A Comprehensive Overview — arXiv, дата последнего обращения: мая 5, 2026, https://arxiv.org/html/2503.10784v1

Paste in Haste: The Fallout of AI Hallucinations in Court Filings and the New ARDC’s Guide to Implementing AI — Illinois Courts, дата последнего обращения: мая 5, 2026, https://www.illinoiscourts.gov/News/1665/Paste-in-Haste-The-Fallout-of-AI-Hallucinations-in-Court-Filings-and-the-New-ARDCs-Guide-to-Implementing-AI/news-detail/

What Are AI Hallucinations? [+ Protection Tips] — Palo Alto Networks, дата последнего обращения: мая 5, 2026, https://www.paloaltonetworks.com/cyberpedia/what-are-ai-hallucinations

New sources of inaccuracy? A conceptual framework for studying AI hallucinations, дата последнего обращения: мая 5, 2026, https://misinforeview.hks.harvard.edu/article/new-sources-of-inaccuracy-a-conceptual-framework-for-studying-ai-hallucinations/

Is Artifical Intelligence Hallucinating? — PMC — NIH, дата последнего обращения: мая 5, 2026, https://pmc.ncbi.nlm.nih.gov/articles/PMC11681264/

Hallucination‐Free? Assessing the Reliability of Leading AI Legal Research Tools — Daniel E. Ho, дата последнего обращения: мая 5, 2026, https://dho.stanford.edu/wp-content/uploads/Legal_RAG_Hallucinations.pdf

Supporting Software Formal Verification with Large Language Models: An Experimental Study — arXiv, дата последнего обращения: мая 5, 2026, https://arxiv.org/html/2507.04857v1

[2503.10784] Vulnerability Detection: From Formal Verification to Large Language Models and Hybrid Approaches: A Comprehensive Overview — arXiv, дата последнего обращения: мая 5, 2026, https://arxiv.org/abs/2503.10784

Teaching — Seminar: LLMs in Formal Verification (SS 2025), дата последнего обращения: мая 5, 2026, https://formal.kastel.kit.edu/teaching/Seminar-SS25/

A dual perspective review on large language models and code verification — Frontiers, дата последнего обращения: мая 5, 2026, https://www.frontiersin.org/journals/computer-science/articles/10.3389/fcomp.2025.1655469/full

Can We Secure AI With Formal Methods? November-December 2025 — LessWrong, дата последнего обращения: мая 5, 2026, https://www.lesswrong.com/posts/KjLvLJwqnz2s23R3D/can-we-secure-ai-with-formal-methods-november-december-2025

DeepSeek Prover V2 API — One API 400+ AI Models | AIMLAPI.com, дата последнего обращения: мая 5, 2026, https://aimlapi.com/models/deepseek-prover-v2-api

DeepSeek Prover V2 — API Pricing & Providers — OpenRouter, дата последнего обращения: мая 5, 2026, https://openrouter.ai/deepseek/deepseek-prover-v2

DeepSeek-Prover-V2: Advancing Formal Mathematical … — arXiv, дата последнего обращения: мая 5, 2026, https://arxiv.org/abs/2504.21801

DeepSeek vs Google Gemini: Full Report and Comparison (August 2025 Updated), дата последнего обращения: мая 5, 2026, https://www.datastudios.org/post/deepseek-vs-google-gemini-full-report-and-comparison-august-2025-updated

DeepSeek Prover V2: The FREE Math AI Breaking All Records (Complete Guide) — Reddit, дата последнего обращения: мая 5, 2026, https://www.reddit.com/r/AISEOInsider/comments/1kd667g/deepseek_prover_v2_the_free_math_ai_breaking_all/

Aristotle: IMO-level Automated Theorem Proving — arXiv, дата последнего обращения: мая 5, 2026, https://arxiv.org/html/2510.01346v1

Harmonic’s AI Aristotle claims solution to historic math puzzle | Mindplex, дата последнего обращения: мая 5, 2026, https://magazine.mindplex.ai/post/harmonics-ai-aristotle-claims-solution-to-historic-math-puzzle

Aristotle API, дата последнего обращения: мая 5, 2026, https://aristotle.harmonic.fun/

Erdos Problem #1026 Solved and Formally Proved via Human-AI Collaboration (Aristotle). Terry Tao confirms the AI contributed «new understanding,»not just search. — Reddit, дата последнего обращения: мая 5, 2026, https://www.reddit.com/r/singularity/comments/1pkylvj/erdos_problem_1026_solved_and_formally_proved_via/

The story of Erdős problem #1026 by Terence Tao — YouTube, дата последнего обращения: мая 5, 2026, https://www.youtube.com/watch?v=lP9bN58IbUo

The story of Erdős problem #1026 | What’s new — Terence Tao — WordPress.com, дата последнего обращения: мая 5, 2026, https://terrytao.wordpress.com/2025/12/08/the-story-of-erdos-problem-126/

[2510.01346] Aristotle: IMO-level Automated Theorem Proving — arXiv, дата последнего обращения: мая 5, 2026, https://arxiv.org/abs/2510.01346

Terence Tao: «I wrote up the story of Erdos …» — Mathstodon.xyz, дата последнего обращения: мая 5, 2026, https://mathstodon.xyz/@tao/115687445550048760

AI contributions to Erdős problems · teorth/erdosproblems Wiki — GitHub, дата последнего обращения: мая 5, 2026, https://github.com/teorth/erdosproblems/wiki/AI-contributions-to-Erd%C5%91s-problems

LLMs are dead for formal verification. But is treating software correctness as a thermodynamics problem actually mathematically sound? : r/compsci — Reddit, дата последнего обращения: мая 5, 2026, https://www.reddit.com/r/compsci/comments/1s3j6dl/llms_are_dead_for_formal_verification_but_is/

Logical Intelligence Introduces First Energy-Based Reasoning AI Model, Signals Early Steps Toward AGI, Adds Yann LeCun and Patrick Hillmann to Leadership — Business Wire, дата последнего обращения: мая 5, 2026, https://www.businesswire.com/news/home/20260120751310/en/Logical-Intelligence-Introduces-First-Energy-Based-Reasoning-AI-Model-Signals-Early-Steps-Toward-AGI-Adds-Yann-LeCun-and-Patrick-Hillmann-to-Leadership

[D] Is LeCun’s $1B seed round the signal that autoregressive LLMs have actually hit a wall for formal reasoning? : r/MachineLearning — Reddit, дата последнего обращения: мая 5, 2026, https://www.reddit.com/r/MachineLearning/comments/1s3j3ef/d_is_lecuns_1b_seed_round_the_signal_that/

Yann LeCun — Wikipedia, дата последнего обращения: мая 5, 2026, https://en.wikipedia.org/wiki/Yann_LeCun

LeCun’s $1B bet on EBMs: The quiet admission that autoregressive LLMs will never reach System 2 reasoning : r/ArtificialInteligence — Reddit, дата последнего обращения: мая 5, 2026, https://www.reddit.com/r/ArtificialInteligence/comments/1s4ea3p/lecuns_1b_bet_on_ebms_the_quiet_admission_that/

Why 2026 financial systems must plan for smart contract failure — 2Tokens, дата последнего обращения: мая 5, 2026, https://www.2tokens.org/blog/why-2026-financial-systems-must-plan-for-smart-contract-failure

Formal Verification for Decentralized Finance: state-of-the art …, дата последнего обращения: мая 5, 2026, https://www.imdea.org/formal-verification-for-decentralized-finance-state-of-the-art-challanges-and-future-directions/

OWASP Smart Contract Top 10, дата последнего обращения: мая 5, 2026, https://owasp.org/www-project-smart-contract-top-10/

Why Smart Contract Security Is the Only Conversation That Matters in 2026 — Reckonsys, дата последнего обращения: мая 5, 2026, https://www.reckonsys.com/blogs/why-smart-contract-security-is-the-only-conversation-that-matters-in-2026/

Harden Your Smart Contracts: A 2026 Security Checklist | by Exploitless — Medium, дата последнего обращения: мая 5, 2026, https://medium.com/@exploitless/harden-your-smart-contracts-a-2026-security-checklist-b51a3069ad04

Agentic AI-based Coverage Closure for Formal Verification — arXiv, дата последнего обращения: мая 5, 2026, https://arxiv.org/html/2603.03147v1

Strategic Issues in Adopting Formal Verification — Alpinum Consulting, дата последнего обращения: мая 5, 2026, https://alpinumconsulting.com/blogs/verification/strategic-issues-adopting-formal-verification/

A Review of Formal Methods in Quantum-Circuit Verification — MDPI, дата последнего обращения: мая 5, 2026, https://www.mdpi.com/2079-9292/15/5/1125

Bridging the Gap: A Practical Roadmap to Formal Verification for DV …, дата последнего обращения: мая 5, 2026, https://www.tessolve.com/verification-futures/vf2025-austin-usa/bridging-the-gap-a-practical-roadmap-to-formal-verification-for-dv-engineers/

Formal Verification’s Value Grows — Semiconductor Engineering, дата последнего обращения: мая 5, 2026, https://semiengineering.com/formal-verifications-value-grows/