Введение: Новая архитектура технологического суверенитета Начало 2026 года знаменует собой фундаментальный водораздел в истории российской IT-отрасли и государственного управления. Период «мягких рекомендаций» и добровольного импортозамещения, длившийся с 2014 года, окончательно завершился. В силу вступили жесткие императивные нормы, запрещающие использование иностранного программного обеспечения на значимых объектах критической информационной инфраструктуры (КИИ). Для владельцев таких объектов — от федеральных министерств до региональных энергосетевых компаний и банков — вопрос перестал быть дискуссионным и перешел в плоскость юридической ответственности, вплоть до уголовной. Геополитические события 2022 года стали катализатором, ускорившим трансформацию нормативного ландшафта. Если ранее Федеральный закон № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации» воспринимался многими как рамочный документ, требующий лишь формального категорирования, то…

-

-

Для профессионального сообщества директоров по информационной безопасности (CISO), руководителей юридических департаментов и IT-директоров 2026 год становится точкой бифуркации. Период «бумажной безопасности», когда соответствие достигалось формальным наличием стопки аттестатов и регламентов, окончательно уходит в прошлое. На его место приходит эпоха, которую можно охарактеризовать тремя ключевыми векторами: жесткая стандартизация процессов, императивное внедрение «конструктивной безопасности» (Secure by Design) и беспрецедентное усиление персональной административной ответственности

-

Данный отчет представляет собой исчерпывающее аналитическое исследование экосистемы сертификации средств защиты информации (СЗИ) в Российской Федерации. Документ ориентирован на генеральных директоров, технических директоров (CTO) и руководителей служб информационной безопасности (CISO) IT-компаний, планирующих вывод продуктов на регулируемый рынок (B2G, КИИ, Гособоронзаказ). В отчете детально разбираются нормативные требования (включая последние изменения в Приказах № 131, № 240 и ГОСТ Р 56939-2024), экономика процесса с расчетом скрытых издержек (TCO сертификации), технические аспекты внедрения DevSecOps для соответствия регуляторным нормам, а также юридические риски и стратегии их минимизации. Объем и глубина материала позволяют использовать его как настольную книгу при стратегическом планировании R&D и коммерческой деятельности в сфере ИБ.

-

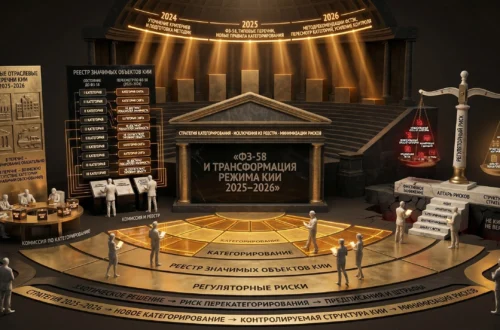

Метаданные: Executive Summary (Сжатая суть для CEO) Прежде чем мы погрузимся в юридические дебри, давайте зафиксируем реальность. Если вы думаете, что КИИ (Критическая Информационная Инфраструктура) — это только про АЭС, Газпром и РЖД, вы рискуете свободой (буквально, ст. 274.1 УК РФ). Вот 5 тезисов, которые должен знать каждый фаундер IT-компании в 2026 году: ⚠️ ВАЖНО: Обновления законодательства 2025-2026 С сентября 2025 по январь 2026 года в законодательство о КИИ внесены критические изменения: 1 сентября 2025 года (ФЗ № 58 от 07.04.2025) 18 ноября 2025 года (ПП РФ № 1762) 30 января 2026 года (Приказы ФСБ России) Введение: Иллюзия «Нас это не касается» «Мы пишем код, у нас коворкинг, смузи и…

-

187-ФЗ обязывает субъектов КИИ информировать о компьютерных инцидентах «незамедлительно», но при этом нет единой кнопки «подключиться к ГосСОПКА». Порядок подключения к ГосСОПКА размыт между методическими документами ФСБ, приказами ФСТЭК и техническими требованиями НКЦКИ. В результате — организации либо откладывают интеграцию, накапливая регуляторный долг, либо тратят месяцы на переговоры с ведомствами. Данный материал — практический гайд для IT-директоров: что именно нужно сделать, в какие сроки и какие санкции грозят за промедление.

-

Время чтения: 10–12 минут | ЦА: юристы, GR-менеджеры, директора по комплаенсу Приоритет риска: ВЫСОКИЙ 500 000 рублей — максимальный административный штраф для юридического лица за непредставление сведений в ГосСОПКА (ст. 19.7.15 КоАП РФ). При этом уголовная ответственность по ст. 274.1 УК РФ предусматривает до 10 лет лишения свободы за тяжкие последствия неправомерного воздействия на КИИ. Данный материал систематизирует санкции за нарушение Федерального закона от 26.07.2017 № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации» и анализирует правоприменительную практику 2024–2025 годов. Executive Summary 1. Административная ответственность: ст. 13.12.1 и 19.7.15 КоАП РФ устанавливают штрафы от 10 000 до 500 000 рублей для субъектов КИИ за нарушения порядка категорирования, обеспечения безопасности и…

-

С 1 марта 2026 года Приказ ФСТЭК №117 от 11.04.2025 заменяет 13-летний Приказ №17 и переводит защиту государственных информационных систем из модели «аттестовал и забыл» в режим непрерывного compliance с количественными метриками и жёсткими SLA. Для 87% операторов, не достигших минимального базового уровня защиты по результатам проверок 2024 года, это означает выбор между форсированной модернизацией и остановкой эксплуатации.

-

В современной оперативной обстановке, характеризующейся тотальным цифровым надзором и агрессивным корпоративным шпионажем, концепция «информационной безопасности» в её классическом понимании устарела. Мы переходим к доктрине Технического Суверенитета. Для Family Office, управляющего капиталом, способным влиять на рынки, или для технологического стартапа, владеющего прорывным IP, старая парадигма использования публичных облачных сервисов (Public Cloud) и SaaS-решений стала неприемлемым экзистенциальным риском. Мы находимся на территории противника. В ведической терминологии — это территория Раху, зона иллюзий и чужого контроля, где данные прозрачны для администраторов платформ, но непрозрачны для их владельцев. Каждый байт данных, переданный в AWS, Google Cloud или Azure, технически находится под контролем администраторов этих платформ и юрисдикции CLOUD Act (США), позволяющей изымать данные без…

-

В 2025 году глобальная IT-индустрия, и российский Enterprise-сектор в частности, переживают один из самых драматичных фазовых переходов за последние два десятилетия. Мы стоим на руинах доктрины, которая казалась незыблемой с середины 2000-х годов. Мантра «Cloud First», проповедовавшая отказ от капитальных затрат (CapEx) в пользу операционных (OpEx), делегирование инфраструктурных рисков гиперскейлерам и повсеместное внедрение SaaS (Software as a Service), столкнулась с реальностью промышленного искусственного интеллекта. То, что идеально работало для CRM-систем, корпоративной почты или легковесных микросервисов, оказалось фатально непригодным для высоконагруженных когнитивных вычислений, требующих не только вычислительной мощности, но и абсолютной детерминированности, юридической чистоты и суверенности. Мы, как архитекторы систем и стратеги, наблюдаем завершение цикла, который аналитики Института Системного Синтеза (ISS)…

-

1. Введение: Ландшафт суверенного ИИ в условиях технологической изоляции 2024 и 2025 годы стали переломным моментом в развитии корпоративного искусственного интеллекта, обозначив фундаментальный сдвиг от централизованных облачных API к локальным, суверенным решениям. Если ранее доминирование OpenAI с моделями GPT-4 создавало иллюзию безальтернативности облачных провайдеров, то последовавший взрывной рост производительности моделей с открытыми весами (Open Weights) изменил правила игры. Для российского бизнеса, оперирующего в условиях беспрецедентного санкционного давления, ужесточения экспортного контроля США и требований национальной безопасности, переход на On-Premise инфраструктуру стал не просто вопросом оптимизации расходов, но и условием выживания. Современный ландшафт генеративного ИИ характеризуется ожесточенной конкуренцией между тремя основными архитектурными семействами, каждое из которых представляет собой не просто набор весов,…